728x90

반응형

Key Management Service(KMS)는 암호화 키를 생성, 저장, 관리, 배포, 사용, 폐기 등의 작업을 수행하는 서비스입니다. KMS는 데이터 보호 및 보안 강화의 핵심 요소로, 특히 클라우드 환경에서 많이 사용됩니다. 주요 기능과 이점은 다음과 같습니다

주요 기능

- 키 생성:

- 대칭 및 비대칭 암호화 키 생성.

- 키 저장 및 관리:

- 안전한 키 저장소를 제공하며, 키의 수명 주기(생성, 사용, 폐기)를 관리.

- 키 배포:

- 암호화 키를 안전하게 배포하고 접근을 제어.

- 키 사용:

- 암호화, 복호화, 서명, 서명 검증 등의 작업에 키 사용.

- 정책 관리:

- 키에 대한 접근 권한과 정책 설정.

- 로깅 및 모니터링:

- 키 사용 로그 및 모니터링을 통해 보안 감사 및 컴플라이언스 준수.

이점

- 보안 강화:

- 키를 안전하게 관리하여 데이터 보안 강화.

- 컴플라이언스:

- 규제 및 표준 준수를 쉽게 할 수 있게 도움.

- 비용 절감:

- 자체적인 키 관리 시스템 구축 및 유지 비용 절감.

- 확장성:

- 클라우드 환경에서 쉽게 확장 가능.

- 통합:

- 다른 클라우드 서비스 및 애플리케이션과 쉽게 통합.

주요 제공자

- AWS Key Management Service (AWS KMS):

- AWS 환경에서 사용되는 KMS로, AWS의 다른 서비스와 통합되어 작동.

- Google Cloud Key Management Service:

- Google Cloud Platform (GCP)에서 제공하는 KMS.

- Azure Key Vault:

- Microsoft Azure에서 제공하는 키 관리 서비스.

KMS는 민감한 데이터 보호를 위해 필수적인 도구로, 안전한 키 관리와 데이터 암호화를 통해 보안성을 높이고 규제 준수를 돕습니다.

데이터 암호화

데이터 암호화는 데이터를 읽을 수 없는 형태로 변환하여 무단 접근으로부터 보호하는 방법입니다. 이를 통해 민감한 정보를 안전하게 보호할 수 있습니다. 데이터 암호화의 기본 원리와 주요 개념은 다음과 같습니다:

기본 원리

- 평문(Plaintext): 암호화되기 전의 원본 데이터.

- 암호문(Ciphertext): 암호화 알고리즘을 통해 변환된 데이터로, 평문에 비해 읽을 수 없는 형태.

- 암호화 키(Encryption Key): 데이터를 암호화하거나 복호화하는 데 사용되는 값.

- 암호화 알고리즘(Encryption Algorithm): 데이터를 암호문으로 변환하는 수학적 함수.

주요 유형

- 대칭키 암호화(Symmetric Encryption):

- 암호화와 복호화에 동일한 키를 사용하는 방법.

- 예: AES (Advanced Encryption Standard)

- 비대칭키 암호화(Asymmetric Encryption):

- 암호화와 복호화에 다른 키(공개 키와 개인 키)를 사용하는 방법.

- 예: RSA (Rivest-Shamir-Adleman)

- 해시 함수(Hash Function):

- 데이터를 고정된 크기의 해시 값으로 변환하여 데이터 무결성을 검증.

- 예: SHA-256 (Secure Hash Algorithm 256-bit)

과정 예시

- 암호화 과정:

- 평문 → 암호화 알고리즘 + 암호화 키 → 암호문

- 복호화 과정:

- 암호문 → 복호화 알고리즘 + 복호화 키 → 평문

활용 예

- 데이터 전송: 인터넷을 통해 데이터를 전송할 때 암호화를 사용하여 데이터 도청을 방지.

- 데이터 저장: 데이터베이스나 저장 매체에 민감한 데이터를 암호화하여 보호.

- 사용자 인증: 비밀번호나 인증 정보의 안전한 저장과 검증을 위해 해시 함수 사용.

이점

- 보안 강화: 데이터를 보호하여 기밀성 유지.

- 무결성 보장: 데이터 변조 방지.

- 컴플라이언스 준수: 규제 및 법적 요구사항 준수.

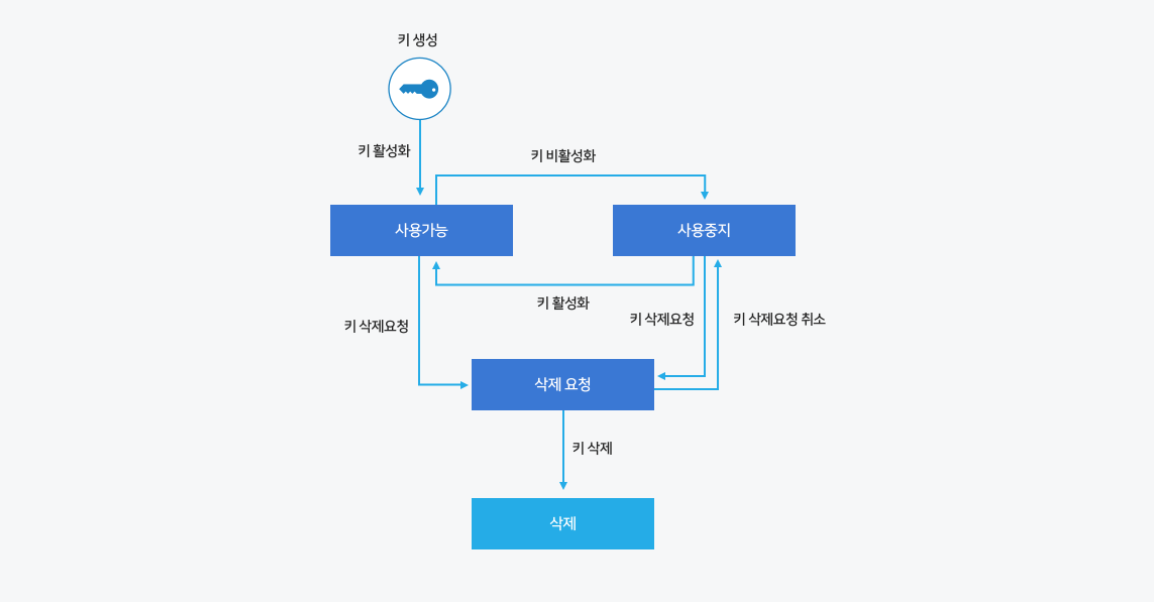

키 생명 주기

키 생명 주기(Key Lifecycle)는 암호화 키의 생성부터 폐기까지의 전체 과정을 관리하는 것을 말합니다. 이는 키의 보안성을 유지하고 데이터 보호를 위해 중요한 절차입니다. 키 생명 주기의 주요 단계는 다음과 같습니다:

1. 키 생성 (Key Generation)

- 설명: 암호화 키를 생성하는 단계입니다. 이 단계에서는 안전하고 예측 불가능한 방식으로 키가 생성됩니다.

- 방법: 대칭키 또는 비대칭키 생성 알고리즘 사용.

- 도구: KMS(Key Management Service) 또는 HSM(Hardware Security Module).

2. 키 등록 (Key Registration)

- 설명: 생성된 키를 키 관리 시스템에 등록하는 단계입니다.

- 활동: 키 식별자(ID) 할당, 메타데이터 저장.

3. 키 배포 (Key Distribution)

- 설명: 생성된 키를 필요한 사용자나 시스템에 안전하게 전달하는 단계입니다.

- 방법: 암호화된 채널을 통해 키 전달.

- 보안: 키가 전달되는 동안 도청이나 변조 방지.

4. 키 사용 (Key Usage)

- 설명: 암호화, 복호화, 서명, 서명 검증 등의 작업에 키를 사용하는 단계입니다.

- 규칙: 키 사용 정책에 따라 사용 (예: 허용된 사용자, 허용된 작업 등).

5. 키 저장 (Key Storage)

- 설명: 키를 안전하게 저장하는 단계입니다.

- 방법: 안전한 키 저장소(HSM)나 암호화된 데이터베이스에 저장.

- 보안: 무단 접근 방지, 주기적인 키 백업.

6. 키 교체/회전 (Key Rotation)

- 설명: 키를 주기적으로 변경하여 보안성을 유지하는 단계입니다.

- 이유: 키 유출 위험 감소, 키의 유효 기간 관리.

- 방법: 새로운 키 생성 후 기존 키를 대체, 기존 데이터 재암호화.

7. 키 폐기 (Key Deletion)

- 설명: 더 이상 사용되지 않는 키를 안전하게 삭제하는 단계입니다.

- 활동: 키 파기, 키 관련 데이터 삭제.

- 보안: 키 재생성 방지, 안전한 삭제 기법 사용.

8. 키 감사 및 모니터링 (Key Auditing and Monitoring)

- 설명: 키 사용 내역을 기록하고 모니터링하여 이상 활동을 탐지하는 단계입니다.

- 활동: 키 사용 로그 기록, 정기적인 감사 수행.

- 목적: 키의 오용 방지, 컴플라이언스 준수 확인.

키 생명 주기 관리의 중요성

- 보안 강화: 키를 안전하게 관리하여 데이터 보호 강화.

- 규제 준수: 법적 및 규제 요구사항 충족.

- 운영 효율성: 키 관리 자동화를 통해 효율적인 운영.

키 생명 주기는 조직의 보안 전략에서 중요한 부분으로, 체계적인 관리와 주기적인 검토가 필요합니다. 이를 통해 키와 데이터를 안전하게 보호할 수 있습니다.

728x90

반응형

'보안' 카테고리의 다른 글

| 사상 최대 암호화폐 해킹 사건: Bybit 해킹과 운영 보안의 위기 (0) | 2025.02.23 |

|---|---|

| API Key와 Token의 차이점 (0) | 2024.07.03 |

| [Security] OWASP란 무엇인가? (0) | 2024.06.28 |

| [CORS] CORS (Cross-Origin Resource Sharing)란 무엇인가? (0) | 2024.05.30 |

| [위협 모델링] STRIDE란 무엇인가? (0) | 2024.05.29 |